Longtemps cantonnée à des outils spécialisés, la sécurité applicative évolue désormais vers des plateformes capables de corréler les vulnérabilités et d’offrir une vision globale du risque logiciel. Cette évolution s’accompagne de nouvelles approches, comme l’Application Security Posture Management (ASPM), renforcée chez Checkmarx après le rachat du spécialiste californien Tromzo fin 2025.

Cette transformation intervient dans un contexte où la production de code s’accélère fortement. Les architectures cloud-native, les microservices et surtout l’intelligence artificielle générative multiplient les volumes de code et les dépendances logicielles. Résultat: les équipes de développement doivent livrer plus vite, tout en maîtrisant une surface d’attaque de plus en plus large.

Pour les entreprises, l’enjeu ne consiste plus uniquement à détecter des vulnérabilités. Il s’agit désormais d’identifier les chemins d’exploitabilité réels, de réduire le bruit des faux positifs et d’intégrer la sécurité directement dans l’environnement des développeurs. Les plateformes AppSec deviennent donc un outil stratégique pour les CISO (responsables sécurité), les responsables ingénierie ou les directions Produits.

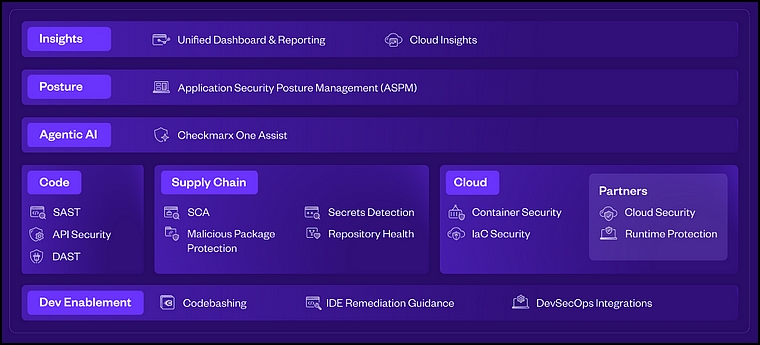

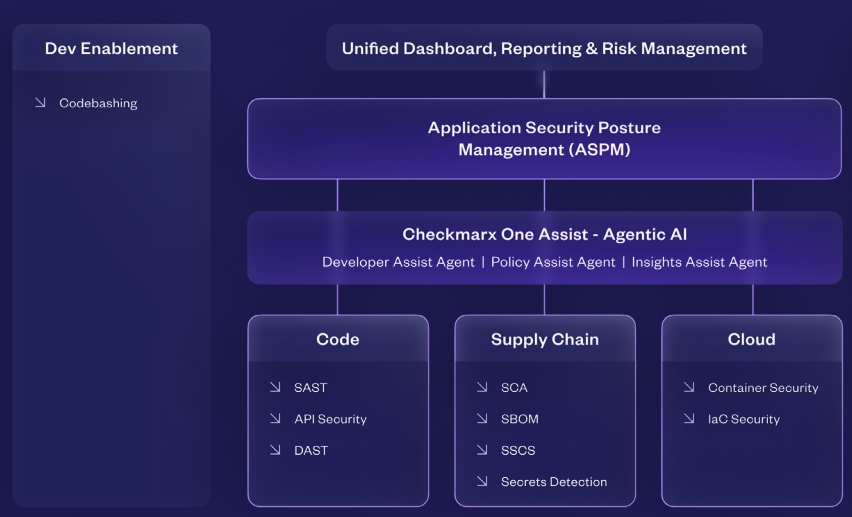

Dans ce contexte, Checkmarx a engagé une transformation importante avec sa plateforme Checkmarx One, conçue pour consolider plusieurs moteurs d’analyse et contextualiser les vulnérabilités détectées. Il mise aussi sur l’intelligence artificielle et sur une approche agentique pour automatiser l’analyse et la remédiation.

Florent Mauzé, Regional Director France, Belgique et Luxembourg chez Checkmarx, revient sur ces évolutions et sur les nouveaux défis que pose l’industrialisation du développement logiciel.

Place de l’IT: Le marché de l’AppSec se tourne vers les plateformes. Quelle est la logique derrière Checkmarx One?

Florent Mauzé: Checkmarx fête cette année ses 20 ans. Depuis sa création en 2006, l’entreprise accompagne le marché de la sécurité applicative avec différents moteurs d’analyse.

Historiquement, ces moteurs étaient relativement silotés. On retrouvait, par exemple, l’analyse statique du code (SAST), l’analyse dynamique des applications (DAST), la détection de secrets ou encore l’analyse des API. L’objectif était d’identifier les vulnérabilités tout au long du cycle de développement.

Le tournant s’est opéré autour de 2021 avec la création de la plateforme Checkmarx One. L’objectif ne visait pas simplement à suivre une tendance de plateformisation, mais surtout à apporter de la cohérence aux résultats générés par ces différents moteurs.

La plateforme consolide les analyses et surtout, elle corrèle les vulnérabilités. Par exemple, une vulnérabilité détectée dans une dépendance open source peut être mise en relation avec une autre faille présente dans le code ou dans une API. La solution identifie ainsi un véritable chemin d’exploitabilité, plutôt que de remonter une liste d’alertes indépendantes.

Cette approche s’inscrit également dans une logique d’ASPM, qui vise à corréler les résultats des différents outils AppSec pour prioriser les vulnérabilités exploitables et apporter une vision centralisée non seulement aux équipes sécurité, mais aussi aux responsables ingénierie, Produits ou aux CISO. Des capacités que nous avons renforcées grâce à l’intégration des technologies du spécialiste Tromzo, acquis fin 2025.

Où se situent aujourd’hui les principaux risques dans les applications ?

Trois grandes dimensions structurent aujourd’hui la sécurité applicative.

La première est l’analyse statique du code, ou SAST. Elle identifie les vulnérabilités, comme les injections SQL, les failles XSS, les erreurs d’authentification ou les mauvaises pratiques cryptographiques. L’intérêt consiste à intervenir très tôt dans le cycle de développement, directement dans l’IDE ou dans la chaîne CI/CD.

La deuxième dimension est le Software Composition Analysis (SCA). Une application moderne contient aujourd’hui 70% à 90% de code open source. Le SCA identifie les vulnérabilités connues, les licences problématiques ou encore les dépendances transitives.

Enfin, la sécurité des API est devenue centrale. Les architectures modernes reposent largement sur des API REST et des microservices. Il est donc essentiel d’identifier les API non documentées, de vérifier les mécanismes d’authentification ou de détecter l’exposition de données sensibles.

Chez Checkmarx, nous nous concentrons sur la sécurisation du code et de l’Infrastructure-as-code pendant la phase de développement. Pour la sécurité des environnements cloud en production, nous nous intégrons avec des plateformes CNAPP [Cloud-Native Application Protection Platform] comme Aqua Security (notre article),Wiz ou Sysdig (notre article). [NDLR: Checkmarx est spécialisée dans l’AppSec pour sécuriser le code et les dépendances pendant sa fabrication, dans le pipeline CI/CD, et avant la mise en production de l’application. Les CNAPP sécurisent l’environnement cloud pendant l’exécution de l’application].

Outils de sécurité applicative

| Technologie | Rôle | Ce qu’elle permet de détecter |

| SAST (Static Application Security Testing) | Analyse le code source pendant le développement | injections SQL, XSS, erreurs d’authentification, mauvaises pratiques cryptographiques |

| SCA (Software Composition Analysis) | Analyse les composants open source utilisés dans l’application | Vulnérabilités connues (CVE), dépendances à risque, licences problématiques, paquets malveillants |

| DAST (Dynamic Application Security Testing) | Teste l’application en fonctionnement | Vulnérabilités exploitables depuis l’extérieur dans les applications web |

| API Security | Analyse les interfaces API exposées | API non documentées, erreurs d’authentification, exposition de données sensibles |

| Secrets Detection | Repère les identifiants sensibles | Clés, API, mots de passe, tokens, certificats exposés |

| IaC Security (Infra as Code) | Analyse les configurations d’infrastructure cloud | Mauvaises configurations Terraform, Kubernetes, Cloud… |

| ASPM (Application Security Posture Management) | Corrèle les résultats des outils AppSec | Priorisation des vulnérabilités réellement exploitables |

Pourquoi l’approche « shift-left » est-elle devenue incontournable?

Le principe du shift-left consiste à détecter les vulnérabilités le plus tôt possible dans le cycle de développement.

Plus une vulnérabilité est détectée tard, plus son coût de correction augmente. Une faille détectée directement dans l’environnement de développement peut coûter quelques euros à corriger.

Si une faille est découverte en production, le coût peut être multiplié par 1 000, notamment en raison des phases de correction, de re-test, et de redéploiement.

C’est pourquoi nous parlons aujourd’hui d’Intelligent Shift Left: placer la sécurité directement dans l’environnement du développeur afin de corriger les problèmes au moment où le code est écrit.

Cette approche améliorer à la fois la sécurité et le retour sur investissement des outils AppSec.

Le code généré par l’IA devient massif. Quels risques cela crée-t-il?

L’IA est aujourd’hui un sujet majeur pour les équipes de développement.

Selon différentes études, près de 60% du code produit pourrait être généré par l’IA. Et si cette dernière accélère fortement la productivité et le time-to-market des entreprises, elle introduit aussi de nouveaux risques.

En effet, l’IA peut générer du code mal contextualisé, utiliser des bibliothèques inadaptées ou produire du code vulnérable. Elle peut aussi s’appuyer sur des sources de qualité variable.

Il est également important de mentionner l’existence du phénomène Shadow AI. Même lorsque les entreprises tentent de gouverner l’usage de l’IA, certains développeurs utilisent des outils externes pour accélérer leur travail.

La question devient donc: comment encadrer l’usage de l’IA sans ralentir l’innovation?

En quoi consiste l’approche agentique de Checkmarx?

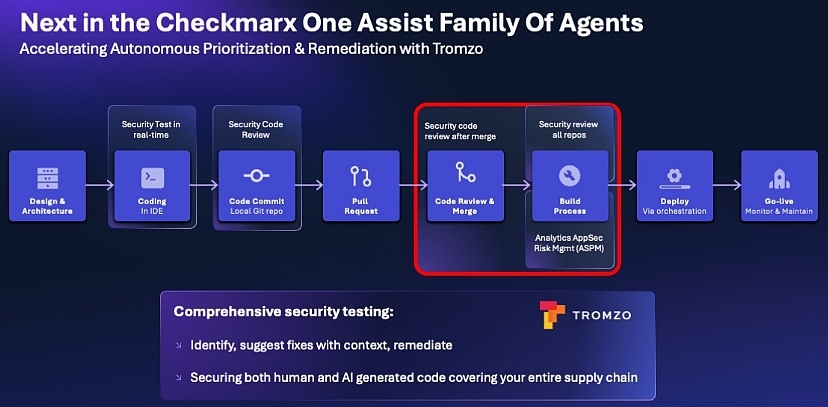

L’approche agentique consiste à introduire des agents IA directement dans le cycle de développement.

Par exemple, nous avons lancé Developer Assist, un assistant IA qui aide les développeurs à identifier et corriger les vulnérabilités directement dans leur environnement de travail.

Cet assistant fournit un premier niveau d’analyse et de remédiation. Les résultats sont ensuite enrichis par la plateforme Checkmarx One, qui corrèle les informations issues des différents moteurs d’analyse.

Un deuxième agent, Triage Assist, est actuellement en phase de test. Il sert à réduire le bruit lié aux faux positifs et d’identifier les vulnérabilités réellement exploitables.

Il répond aussi à un autre problème très concret: lorsqu’un développeur doit changer d’outil pour analyser une alerte, il lui faut en moyenne 25 minutes pour retrouver sa concentration. Cette intégration permet de maintenir la sécurité dans son environnement de développement.

Comment évaluez-vous la maturité des entreprises françaises sur l’AppSec?

On observe aujourd’hui une prise de conscience très forte, y compris dans les PME et les ETI.

Les cyberattaques ont montré qu’une vulnérabilité applicative pouvait paralyser une entreprise pendant plusieurs jours, voire plusieurs semaines.

D’ailleurs, de plus en plus d’organisations adoptent une approche structurée de la sécurité applicative: analyse continue du code, intégration dans les pipelines CI/CD et automatisation de la remédiation.

L’IA accélère encore cette évolution. Néanmoins, elle introduit une nouvelle forme de dette technique et de dette de sécurité que les entreprises doivent apprendre à maîtriser.

Tags Application Security Posture Management AppSec ASPM Checkmarx Checkmarx One Cloud-Native Application Protection Platform CNAPP DAST Developer Assist Florent Mauzé Intelligent Shift Left SAST SCA Shadow AI shift-left Software Composition Analysis Triage Assist Tromzo Wiz